Um usuário desavisado clica em um anexo de e-mail malicioso. Em segundos, o ransomware se espalha pela rede, sequestrando arquivos de setores inteiros e paralisando a operação. Essa é a realidade de muitas empresas que acreditam que apenas ter um firewall já basta. Mas há um recurso poderoso, pouco explorado, capaz de mudar o jogo: segmentação de rede com Fortinet.

O ransomware de 2026 é sofisticado. Ele se move lateralmente, buscando caminhos para infectar o máximo de sistemas possível. Redes "planas" onde tudo está interligado sem restrições, facilitam esse movimento.

A segmentação de rede impede a propagação automática de ameaças, limitando o alcance do ataque e protegendo áreas críticas.

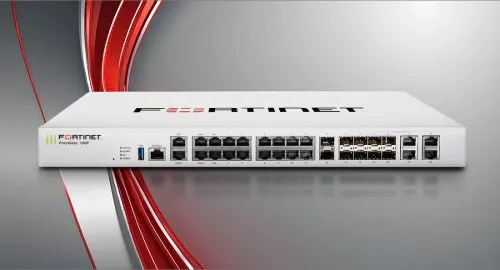

Na prática, segmentar é dividir sua rede em "zonas" (financeiro, RH, produção, visitantes etc.), cada uma com políticas e controles próprios. O FortiGate permite criar VLANs, políticas de acesso, inspeção profunda e até microsegmentação.

| Segmento | Exemplo de política Fortinet | Benefício direto |

|---|---|---|

| Financeiro | Acesso restrito a servidores de pagamento; bloqueio de USBs | Evita vazamento de dados sensíveis |

| Visitantes | Internet isolada, sem acesso à rede interna | Protege ativos críticos |

| Desenvolvimento | Liberação apenas para repositórios autorizados | Previne exfiltração de código |

O segredo está na granularidade: quanto mais segmentada, menor o estrago em caso de invasão.

A segmentação deve ser revisada periodicamente. Mudanças de layout, expansão de equipes ou novas aplicações podem abrir brechas inesperadas.

Se segmentar setores já traz ganhos, microsegmentar (criar "mini-zonas" até mesmo dentro de um departamento) eleva a proteção a outro nível. O FortiGate, integrado ao FortiSwitch, permite aplicar políticas específicas por usuário, aplicação ou dispositivo.

Exemplo: um notebook do financeiro tenta acessar um servidor de desenvolvimento? O FortiGate bloqueia imediatamente e gera alerta para o SOC.

O ideal é revisar logs, fazer análises preditivas (com FortiAnalyzer) e treinar a equipe de TI para responder rapidamente a incidentes.

Em 2026, não existe proteção eficaz sem segmentação inteligente. Vejo empresas que investem em firewalls de última geração, mas deixam a rede "aberta" internamente, um erro estratégico.

A segmentação de rede com Fortinet é o divisor de águas para empresas que levam a sério a resiliência cibernética.

Empresas que implementam segmentação reduzem em até 70% o tempo de contenção de incidentes, segundo dados do próprio setor de cibersegurança (Gartner, 2026).

FortiGate e Zero Trust: segurança além do perímetro

FortiGate: o poder dos firewalls de próxima geração

Pronto para dar o próximo passo? Agende uma conversa com nossos especialistas e descubra como a segmentação com Fortinet pode blindar sua empresa contra ransomware. Fale com a Aviti agora mesmo.

É a divisão da rede corporativa em zonas isoladas, usando recursos do FortiGate e FortiSwitch, para limitar o alcance de ataques e facilitar a gestão de políticas de segurança.

Sim. Microsegmentação traz benefícios tanto para pequenas quanto para grandes empresas, especialmente onde há dados sensíveis ou processos críticos.

Sem segmentação, um ataque pode se espalhar rapidamente, comprometendo múltiplos setores, causando indisponibilidade e dificultando a contenção.

FortiGate 100F: segurança de TI avançada para empresasO FortiGate 100F, da Fortinet, é uma das opções mais poderosas e eficientes no mercado de firewalls de próxima geração (NGFW), oferecendo uma série de vantagens em relação a outras ...Ler notícia

FortiGate 100F: segurança de TI avançada para empresasO FortiGate 100F, da Fortinet, é uma das opções mais poderosas e eficientes no mercado de firewalls de próxima geração (NGFW), oferecendo uma série de vantagens em relação a outras ...Ler notícia  Infraestrutura hiperconvergente: conheça os benefícios para sua empresaO universo das soluções em Tecnologia da Informação destaca-se entre os segmentos da economia pela permanente evolução. As constantes inovações chegam ao mercado e trazem mais ...Ler notícia

Infraestrutura hiperconvergente: conheça os benefícios para sua empresaO universo das soluções em Tecnologia da Informação destaca-se entre os segmentos da economia pela permanente evolução. As constantes inovações chegam ao mercado e trazem mais ...Ler notícia  Como notebooks empresariais de última geração cortam custos invisíveisVocê troca todos os notebooks da equipe por modelos empresariais modernos. O investimento parece alto, mas, em poucos meses, percebe que o orçamento de TI "respira" e os chamados caem. ...Ler notícia

Como notebooks empresariais de última geração cortam custos invisíveisVocê troca todos os notebooks da equipe por modelos empresariais modernos. O investimento parece alto, mas, em poucos meses, percebe que o orçamento de TI "respira" e os chamados caem. ...Ler notícia